بحث عن الجرائم المعلوماتية

1ـ استخدام الكمبيوتر والإمكانيات المستحدثة لنظم المعلومات وإغراء الربح وروح الكسب.

بحث عن الجرائم المعلوماتية. جرائم التقنية العالية hi tech crime. طرق مكافحة الجرائم المعلوماتية. Cyber crime أو الجرائم الإلكترونية بالإنجليزية. تختلف فئات مرتكبي الجريمة المعلوماتية عن مرتكبي الأفعال الإجرامية التقليدية لذلك تتمتع جرائم المعلوماتية بعدد من الخصائص التي تختلف تماما عن الخصائص التي تتمتع بها الجرائم التقليدية.

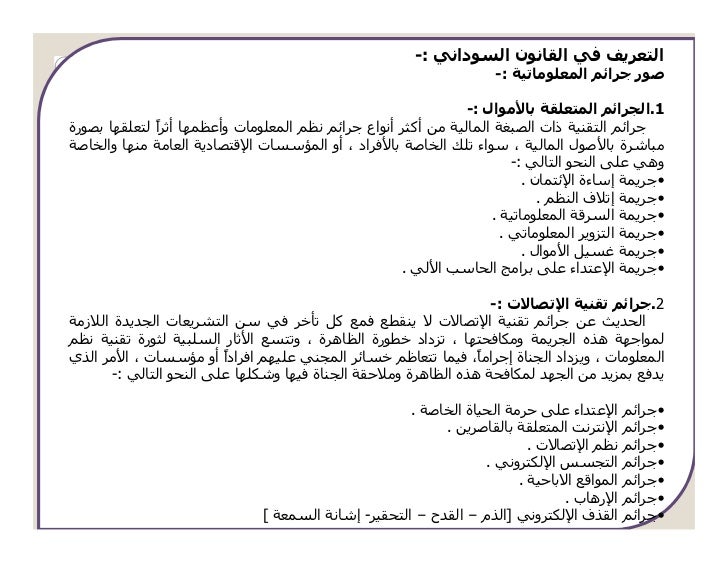

هناك عدد من الأسباب التي يمكن حصرها كأسباب للجريمة الإلكترونية منها ما يقع على مستوى كوني ومنها ما يقع على مستوى مجتمعي ومنها ما يقع على مستوى فردي أو شخصي. بالإنجليزية fraud and financial crimes تشمل هذه الجرائم الكثير من الممارسات منها. جرائم الإنترنت computer crime. ذهب الفقيه merwe إلى أن الجريمة المعلوماتية هي الفعل غير المشروع الذي يتورط في ارتكابه الحاسب الآلى أو هو الفعل الاجرامى الذي يستخدم في اقترافة الحاسب الآلى كأداة رئيسية.

ما هي الجرائم المعلوماتية. إليكم بحث عن الجرائم المعلوماتية وحجم الضرر الذي تتسبب فيه على الرغم من أن اختراع الإنترنت كان بمثابة خدمة جليلة للبشرية إلا أنه حمل العديد من السلبيات من بينهم الجرائم المعلوماتية أو الإلكترونية حيث أن مميزات. ت عرف الجرائم المعلوماتية بالجرائم السيبرانية بالإنجليزية. جرائم الاحتيال والاعتداء على الأموال.

بعض تسميات الجرائم الإلكترونية. كما ان أسباب الجريمة الإلكترونية تتفاوت وفق نوعها ونوع المستهدف ونوع الجاني ومستوى تنفيذه فردي مجتمعي كوني. إدخال بيانات غير صحيحة أو تعليمات من غير المشروع التص ريح بها أو استعمال بيانات وعملي ات غير مسموح الوصول إليها بغية الس رقة من ق بل موظف ين فاسدين في. ٠٧ ٥٥ ٣٠ ديسمبر ٢٠١٩.

Electronic crime ويتم هذا النوع من الجرائم باستخدام جهاز الكمبيوتر أو أي جهاز متصل بشبكة. بحث عن الجرائم المعلوماتية.